Top 8 des hackers les plus célèbres

De nos jours, les hacks sont nombreux, mais cela ne date pas d'hier. Certains des hackers les plus célèbres ont agi entre les années 80-90. Découvrez vite les meilleurs hackers de tous les temps.

Merci à Djaidjai JJ pour la vidéo

Kevin Poulsen

Sa première intrusion connue date de 1983 lorsqu'il avait 17 ans. C'est avec un TRS-80 qu'il va s'introduire dans le réseau ARPAnet de l'Université de Californie. 2 ans plus tard, il devient programmeur chez SRI International et Sun Microsystems et consultant en sécurité informatique du Pentagone. Mais en 1987, il dérobe une bande magnétique contenant un document classé secret défense détaillant le plan de vol d'un exercice militaire. Arrêté en 1989, Poulsen va finalement s'enfuir durant 17 mois. C'est à ce moment là qu'il réalisera son meilleur hack. Celui de prendre le contrôle de toutes les lignes téléphoniques d'une station de radio de Los Angeles pour gagner le lot en jeu, une Porsche. Il sera arrêté par le FBI en 1991.

Robert Tappan Morris

Diplômé de l'université Harvard, il écrit et lance Morris, un ver informatique, en 1988. Ce dernier infecte des milliers d'ordinateurs connectés au réseau Internet. Déclaré coupable en 1990 en vertu de la loi sur la fraude informatique et l’abus, il est condamné à trois ans de probation, une amende de 10 000 dollars et doit effectuer 400 heures de travail d'intérêt général.

Adrian Lamo

Ce hacker s'est notamment fait connaître pour avoir introduit plusieurs réseaux informatiques comme Microsoft, Yahoo! et New York Times. Il est finalement arrêté en 2003. Plus tard, il est impliqué dans le scandale WikiLeaks où il n'hésite pas à dénoncer Bradley Manning aux autorités fédérales en raison d'un grand nombre de fuites de documents gouvernementaux classifiés.

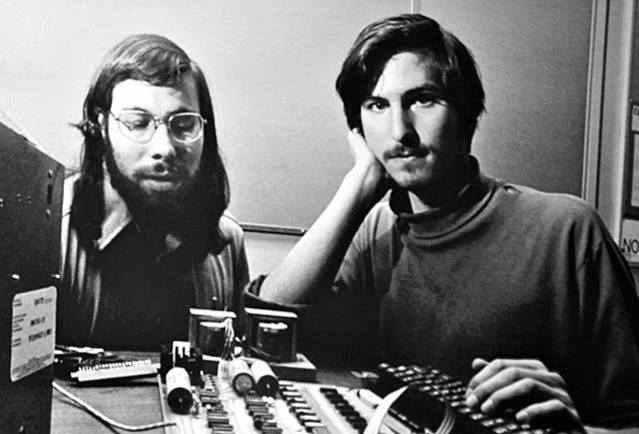

Steve Jobs et Steve Wozniak

Avant la création de la célèbre firme Apple, les deux Steve ont passé leur jeunesse en tant que hacker. C'est en fabriquant des Blue Box qu'ils ont réussi à court-circuiter les standards téléphoniques pour passer des appels longue-distance gratuitement. Voyant que cela marchait bien, ils ont commencé à vendre des boîtiers à leurs camarades de l'université de Californie.

Kevin Mitnick

Se faisant appeler "Le Condor", ce pirate informatique a réussi à accéder à la base de données des clients de Pacific Bell, mais également aux systèmes de Motorola, Nokia et du Pentagone. Il est ensuite placé en centre de détention pour mineur pour s'être connecté à l'ARPAnet et avoir obtenu un accès illégal à tous les fichiers du département de la Défense américaine. En 1987, il est de nouveau arrêté par la police pour utilisation illégale de numéros de cartes de crédits téléphoniques. Enfin, il tente de s'introduire dans le laboratoire de recherche de Digital Equipment Corporation afin d'obtenir le code source de leur système d'exploitation VMS. Il est arrêté par le FBI et purge alors un an de prison.

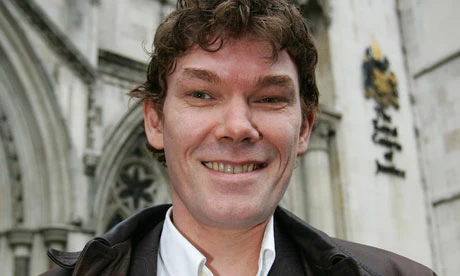

Gary McKinnon

Ce pirate informatique britannique est considéré comme le hacker qui a réussi le "plus grand piratage informatique militaire de tous les temps". Il est en effet accusé d'avoir infiltré 97 ordinateurs appartenant à l'US Army et à la NASA entre 2001 et 2002. Sa raison ? Vouloir établir l'existence de vaisseaux spatiaux d'origine extraterrestre. Les dommages causés sont évalués entre 700 000 et 800 000 dollars.

Vladimir Levin

Mathématicien russe, ce hacker est connu pour s'être introduit illégalement dans la base de données centrale de la CityBank en 1994. Levin a alors tenté de transférer 10 millions de dollars sur différents comptes à l'étranger détenus par des complices. C'est lors d'une escale à Londres qu'il sera arrêté en 1995 après que ses complices l'aient dénoncé. Il purgera une peine de prison et aura une amende colossale.

Julian Assange

Ce hacker mondialement connu a fréquenté de nombreuses écoles durant son enfance et son adolescence. Connu sous le nom de Mendax, il faisait partie du groupe de hackers International Subversives. En 1992, il plaide coupable pour 24 affaires de piratage informatique et est finalement relaché pour bonne conduite. C'est lors de l'affaire Wikileaks que Julian Assange a fait sa renommée en tant que hacker. Ce dernier aurait publié pas moins de 77 000 documents confidentiels de l'armée américaine sur la guerre en Afghanistan. Arrêté par la police britannique en décembre 2010, ce dernier a dû verser la somme de 282 000 euros et doit porter un bracelet électronique.

Tu pourras entendre ce terme souvent dans les arts martiaux tels que karate (je pense) , jujitsu (j'en suis sûr ) ...

Hitek, on veut un post avec les meilleurs Hackers non découvert :p

Et AcidBurn qui a créé des tuto ultra détaillés permettant au plus noob des utilisateurs de péter les sécurités des applis vendues à prix d'or avec un simple éditeur hexa en désassemblant le logiciel ?

Ces deux mecs (et d'autres encore que je ne connais pas forcément) étaient des pionniers et représentent la VRAIE philosophie du hack, luttant pour la liberté de l'information sans tenter d'en tirer de l'argent ?

Ces mecs sont des héros et ont pourtant déjà été oubliés ?

Non on préfère parler de CRACKERS dont l'objectif n'est plus la liberté de l'information mais comment se faire du fric avec leurs connaissances ou comment endommager les machine ?

Le hack est bien loin de la plupart des gars que vous citez, je suis triste de voir un tel amalgame ici...

C'est caché parce que l'on estime que l'on doit se protéger, mais pourquoi doit on se protéger? parce que quelqu'un veut nous voler, mais pourquoi veut il nous voler? parce que l'on possède quelque chose qu'il ne possède pas, pourquoi? parce qu'on l'a inventé et pas lui, pourquoi? parce qu’il vient d'un pays "en voie de développement ou bien d'un pays qui a subit une guerre et qui est en reconstruction, A - t - on matériellement (pas économiquement) les moyen de l'aider et de lui donner accès à ce qu'il convoite sans que cela ne nous fasse du tort? oui.

Maintenant, est ce que posséder ce qu'il convoite l'aiderai a avancer intellectuellement et donc à ne plus dépendre de nous et donc a créer des choses que l'on pourrait convoiter car elles sont bien? oui, est ce que, si à lui non plus, ça ne lui fait pas de tort de nous donner une réplique de ce qu'il possède il le ferait? oui.

Voilà selon moi le vrai problème, on applique au monde d'aujourd'hui, un monde où nous avons la technologie pour subvenir de façon égale aux besoins de tous le monde, les règles d'un monde comme celui d'avant 1980, où, tous est plus ou moins rare.

Le problème est donc le système d'échange toujours en place (le système d'argent tel qu'il est conçut)

Après, c'est selon moi.

en savoir plus sur ce qui pourrait être fait: http://fr.thevenusproject.com/

mais à peaufiner quand même.

Désolé pour les fautes d'orthographe, la flemme de relire donc inutile de taper sur l'orthographe c'est déjà fait.

pays en voie de développement, en reconstruction ou tous simplement parce que l'on est con ennemie ou allié.

https://youtube.com/watch/?v=01RDtVlXzww

Et ce ne sont vraiment pas les hackers les plus célèbres en passant !

...lol

je veux etre en contacte avec un vraie hacker

pour une raison d'aide sociale avec les orphelins et je suis en Afrique

precisement au Bénin

merci

merci 0034635965833

thank you 0034635965833